笔记本刚刚修复了WhatsApp桌面平台的一个严重安全漏洞,消除了允许攻击者从本地文件系统读取文件甚至执行远程代码的隐患。该漏洞是由安全研究人员Gal Weizman和周界x联合发现的,美国国家标准与技术研究所(NIST)评估其严重程度为8.2

(标题图通过techsdot)

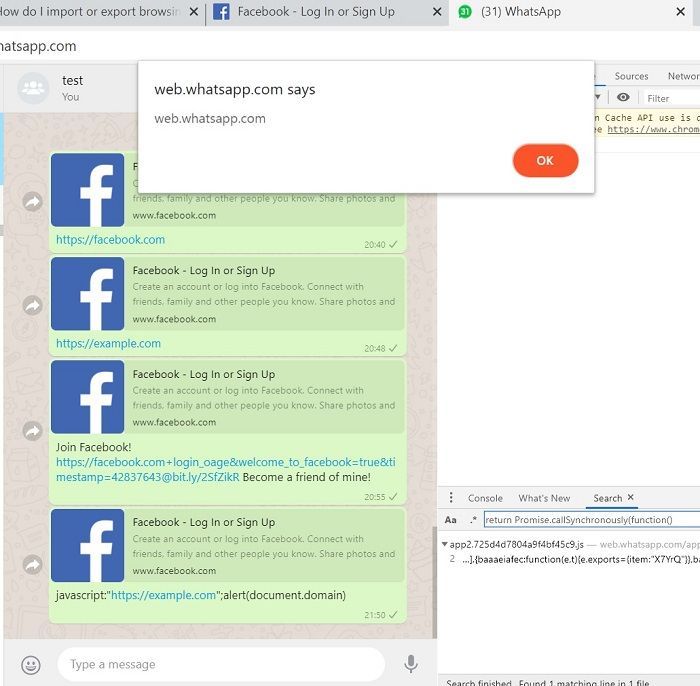

早在2017年,研究人员就发现了更改他人回复文本的问题魏茨曼意识到,他可以利用丰富的媒体制作虚假和不真实的信息,并把目标重定向到他指定的位置。

安全研究人员进一步证实了这一点,并且一键持续跨站点脚本攻击(XSS)可以通过JavaScript实现。

最终绕过了WhatsApp的CPS规则,增强了攻击能力,甚至实现了远程代码执行

经过一番挖掘,研究人员意识到这一切都是可行的。因为脸书提供的WhatsApp桌面应用程序版本正式基于过时的Chrome 69版本。当Chrome 78正式发布时,

的问题浮出水面。早期版本中使用的javascript技术的功能已经修补好了。

如果WhatsApp在发现漏洞时将其电子网络应用程序从4.1.4更新到最新版本(7.x.x),XSS将不再存在

Facebook称,CVE-2019-18426漏洞影响了0.3.9309之前的WhatsApp桌面客户端和2.20.10之前的iPhone客户端

有关该漏洞的详细信息,请访问魏茨曼的周界博客帖子查看。

[资料来源:cnBeta.COM]