JS漏洞遭黑客攻击?百万用户电脑感染淘宝客

554x230 - 34KB - JPEG

MBI易物币健康成长分析

635x384 - 27KB - JPEG

5美元黑客神器PoisonTap 可入侵电脑安装后

506x497 - 223KB - JPEG

奇虎团队在 Pwn2Own 上组合利用三个漏洞逃脱

1000x630 - 127KB - JPEG

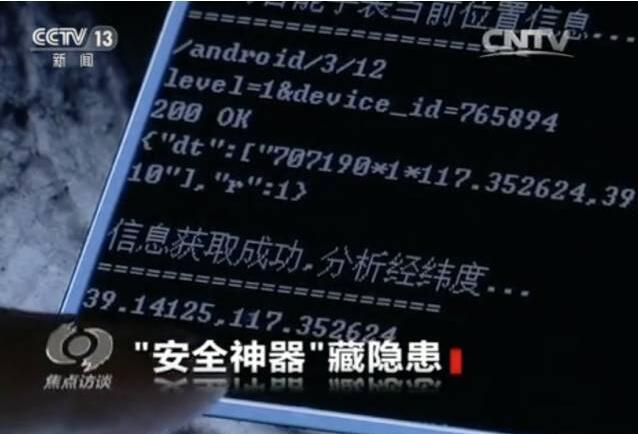

就因为这个东西 孩子可能已经被人定位、窃听

638x434 - 33KB - JPEG

XSS自动化入侵内网分解.ppt

960x720 - 61KB - PNG

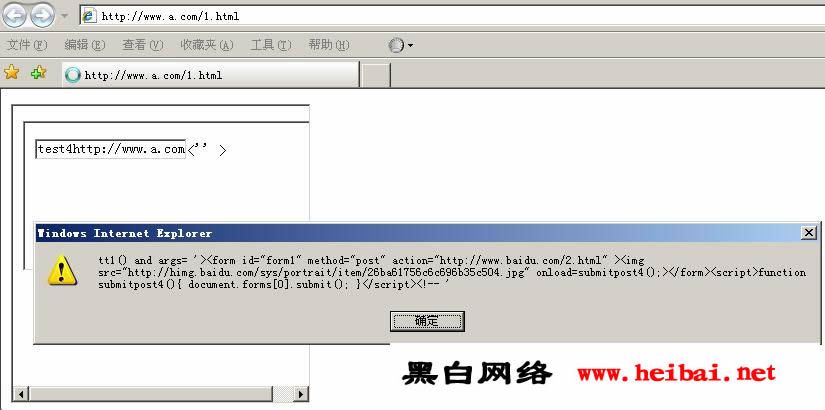

FB公开课后记:如何XSS自动化入侵内网_「电

573x259 - 68KB - JPEG

奇虎团队在Pwn2Own 上组合利用三个漏洞逃脱

410x208 - 106KB - PNG

机器人、智能手环或成黑客目标专家:应建立物

494x625 - 33KB - JPEG

![[求助]可不可以在用户浏览网页时入侵它的系统](http://bbs.pediy.com/upload/attach/201703/655301_7byiso2kiyj2of5.png)

[求助]可不可以在用户浏览网页时入侵它的系统

705x249 - 126KB - PNG

军中网安无小事 如何才能做到防护永恒之蓝

600x415 - 94KB - JPEG

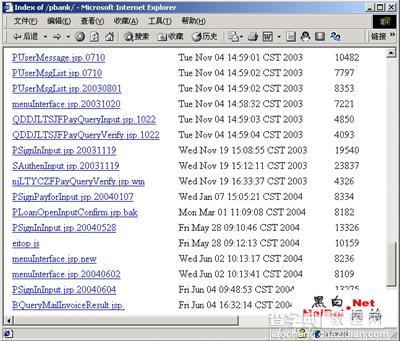

追踪入侵JSP网站服务器_黑客入侵教程-查字典

400x341 - 39KB - JPEG

实例讲解:全程追踪入侵JSP网站服务器·科技

400x341 - 38KB - JPEG

获取iframe子框架内的本地cookie _黑客入侵_

825x410 - 41KB - JPEG

实例讲解:全程追踪入侵JSP网站服务器

400x341 - 44KB - JPEG

sql注入 js脚本注入 html入侵 比如,一个黑客可以利用网站的漏洞,使用SQL注入的方式取得一个公司网站后台

由于网上很多朋友问我怎么入侵别人的机器,所以整理了一些我认为容易学的漏洞入侵方法,希望能给初学者JS;

最近刚出了新闻,阿里四名网络安全部门员工利用网页漏洞写js脚本抢月饼,于是兴致来了,想了解一下这个js

JS 被触发,如果论坛支持 flash 插入,用 swf 也可。利用这个漏洞可以搞些 恶作剧,写上入侵的时候发现

script type="text/而要明白这些防范措施的用处,须先详细讲解利用 SQL 注入漏洞入侵 的 过程。

境外黑客组织公开了一份包含多个本次曝出的工具利用SMB服务和RDP服务远程入侵,需要确认服务器是否对外开启

“上传漏洞”入侵是目前对网站最广泛的入侵方法。建议在上传程序中添加安全代码,禁止上传asp\asa\js\exe\

说到漏洞,首先应该提到的就是动网x70解码的字母是"p",&起到连接作用,最后加上[img],使JS被触发,

但应注意,基于电子的应用程序是打包的HTML和JS代码,这意味着找到一个利用这个漏洞的XSS应用程序并不像听