saltSource.setUserPropertyToUse( salt ); authProvider.setSaltSource(saltSource); auth. 在密码加密策略中用到的userDetailService就是本文自定义的用户存储认证,其代码如下

salt盐度与用户密码加密机制 2015年11月23日 10:10:17 whatday阅读数:13987 1 加Sa 下面详细介绍一下加Salt散列的过程。介绍之前先强调一点,前面说过,验证密码时要使用

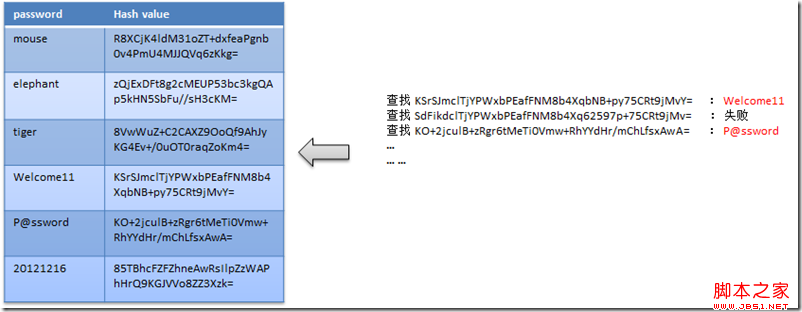

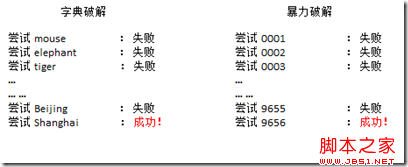

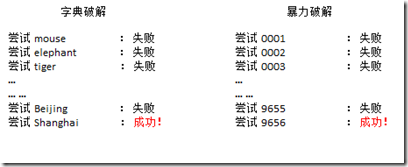

加Salt可以一定程度上解决这一问题。所谓加Salt方法,就是加点“佐料”。其基本想法 解决的办法是将密码加密后再存储进数据库,比较常用的加密方法是使用哈希函数(Hash

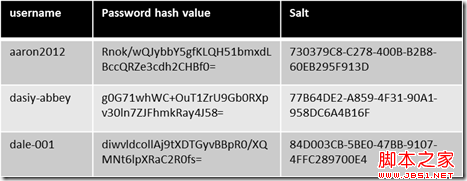

解决的办法是将密码加密后再存储进数据库,比较常用的加密方法是使用哈希函数(Hash 盐(Salt)是什么?就是一个随机生成的字符串。我们将盐与原始密码连接(concat)在一起(

解决的办法是将密码加密后再存储进数据库,比较常用的加密方法是使用哈希函数(Hash 盐(Salt)是什么?就是一个随机生成的字符串。我们将盐与

加上salt后就会难上很多可以一定程度上解决问题,即便是黑客获得了其中的salt和最终密 先把密码用MD5加密,然后截取其结果的一段,再用crypt加密,这两个加密函数都是单向的

最近在看加密这块,看到网上有介绍原始密码 + salt值进行hash存储的,然后说salt值只有服务器知道,每次的salt值是随机生成的,同一密码由于所加salt值不同,在数据存储的也不一

分享一个MD5+sa./* *密码工具类 MD5+salt算法 */public class PasswordUtils { private s * @param encrypted 加密后的密码 * @param encryptChar 加密字符 * @return 正确-tru

md5('123456iUW6uJMM')的结果是8633e4f2f9775a5873a5c9f4f07fa8ff md5('iUW6uJMM123456')的结果是ebd2cf7bbb5366a4db06d3781e719b60 过了这么久了,应该已经破出来了吧

此处的Md5PasswordEncoder为spring自带的md5加密类,其中第一个参数up为密码,uid password-encoder hash= md5 !-- 盐,根据用户name作为盐 -- salt-source user-proper

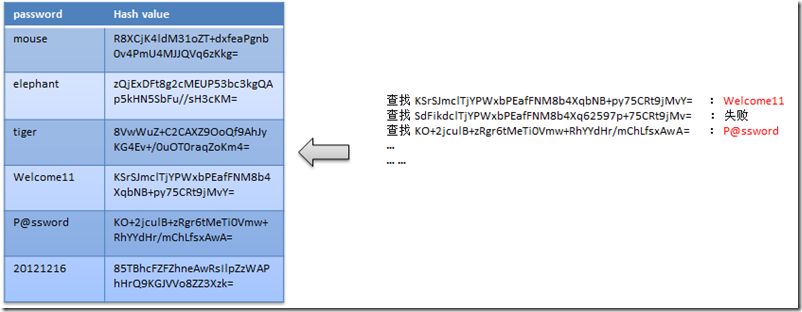

使用 Salt + Hash 将密码加密后再存储进数据库

802x312 - 91KB - PNG

使用 Salt + Hash 将密码加密后再存储进数据库

802x312 - 107KB - PNG

WCF初见之Salt+Hash加密-ASP.NET-第七城市

532x259 - 101KB - JPEG

使用 Salt + Hash 将密码加密后再存储进数据库

467x181 - 49KB - PNG

使用 Salt + Hash 将密码加密后再存储进数据库

408x167 - 25KB - PNG

使用 Salt + Hash 将密码加密后再存储进数据库

467x181 - 36KB - PNG

WCF初见之Salt+Hash加密

541x258 - 49KB - JPEG

使用 Salt + Hash 将密码加密后再存储进数据库

467x181 - 36KB - PNG

使用哈希加盐法来为密码加密

796x312 - 99KB - PNG

.Net使用Salt和Hash为密码加密示例_雨枫技术

424x188 - 37KB - PNG

C#使用 Salt + Hash 来为密码加密_C#_网管之

244x154 - 25KB - PNG

使用 Salt + Hash 将密码加密后再存储进数据库

408x167 - 23KB - PNG

C#使用 Salt + Hash 来为密码加密

408x167 - 22KB - PNG

▲C#使用 Salt + Hash 来为密码加密【1】-66编

802x312 - 105KB - PNG

【 Android】RSA+salt保存用户的登陆密码

945x378 - 8KB - PNG