什么是文件上传漏洞?文件上传漏洞是指由于程序员在对用户文件上传部分的控制不足或者处理缺陷,而导致的用户可以越过其本身权限向服务器上上传可执行的动态脚本文件。

文件上传漏洞是指网络攻击者上传了一个可执行的文件到服务器并执行。这里上传的文件可以是木马,病毒,恶意脚本或者WebShell等。这种攻击方式是最为直接和有效的,部分文

上传的文件进行严格的验证和过滤,就有可能上传恶意的PHP文件,从而控制整个网站,甚至是服务器。这个恶意的PHP文件,又被称为WebShell。 0x02 哪里存在文件上传漏洞 服

文件上传漏洞是指网络攻击者上传了一个可执行的文件到服务器并执行。这里上传的文件可以是木马,病毒,恶意脚本或者WebShell等。这种攻击方式是最为直接和有效的,部分文

文件上传漏洞是指用户上传了一个可执行的脚本文件,并通过此脚本文件获得了执行服务器端命令的能力。这种*方式是最为直接和有效的,“文件上传

关于文件上传漏洞,百度一下便有许多文章出来,在这里我也稍稍做整理。 0x00 文件上传漏洞所需满足的条件 一是文件可上传(感觉这一句是废话)。二是上传文件路径可知,如果

* 原创作者:sarleon,本文属FreeBuf原创奖励计划,未经许可禁止转载文件上传漏洞是web安全中经常利用到的一种漏洞形式。这种类型的攻击从大的类型上来说,是攻击数据与代

上传木马时,提示格式错误。直接抓包修改Content-Type为正确的格式尝试绕过 文件扩展名绕过: Php除了可以解析php后缀还可以解析php2.php3,php4后缀 文件内容检测绕过:

既然前面已经说了文件上传漏洞就是通过各种方式使得我们的含有恶意代码的文件上传到服务器的过程,那么文件上传漏洞的主题就是绕过服务器或客户端检测的各种方式。这

如家管理大学任意文件上传漏洞

820x360 - 29KB - JPEG

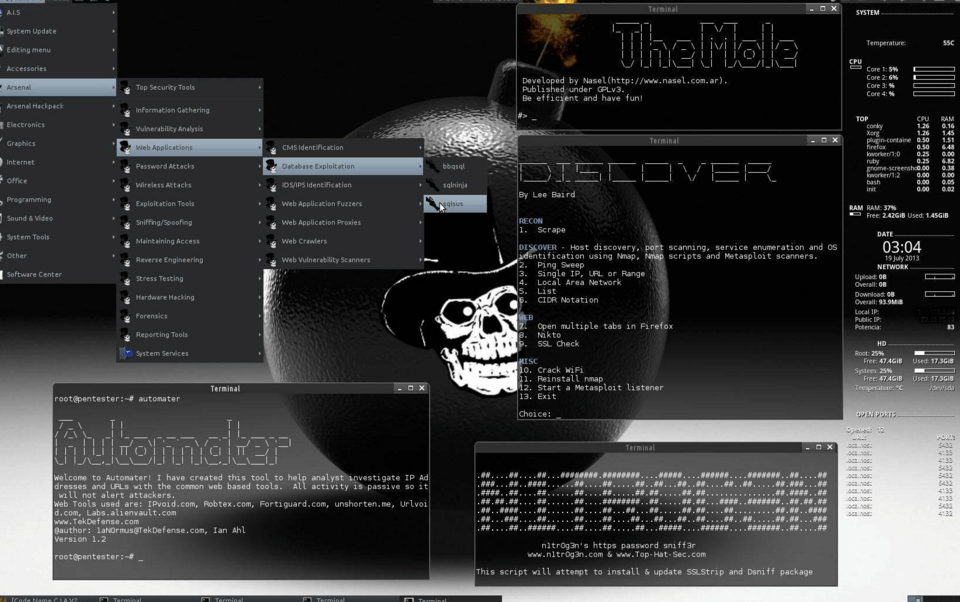

黑客入侵日记 后台文件上传漏洞绕过思路

960x602 - 195KB - PNG

如家管理大学任意文件上传漏洞 - 网站安全 - 红

942x347 - 35KB - JPEG

文件上传漏洞常见利用方式分析 - 网站安全 - 红

1009x592 - 363KB - PNG

小松鼠的黑魔法-XSS 利用

1232x476 - 449KB - PNG

LOFTER-网易轻博

3840x2160 - 2987KB - JPEG

海尔某系统任意文件上传漏洞

1024x560 - 83KB - JPEG

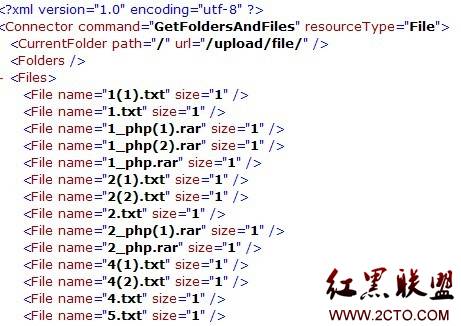

UEditor编辑器两个版本任意文件上传漏洞分析

690x369 - 139KB - JPEG

某通用性cms任意文件上传漏洞 - 网站安全 - 红

1164x728 - 189KB - JPEG

某通用性cms任意文件上传漏洞 - 网站安全 - 红

1366x728 - 217KB - JPEG

某通用性cms任意文件上传漏洞 - 网站安全 - 红

1366x728 - 205KB - JPEG

某商业链系统通用任意文件上传漏洞,直接Gets

1234x539 - 426KB - JPEG

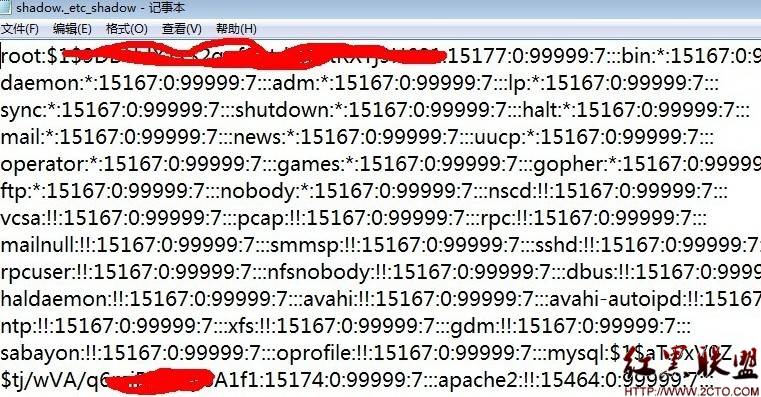

如家管理大学任意文件上传漏洞 - 网站安全 - 红

1237x443 - 57KB - JPEG

51javacms后台jsp文件上传漏洞及官网任意文件

761x397 - 103KB - JPEG

易coremail主站存在目录遍历及文件上传漏洞及

461x326 - 34KB - JPEG